Egy vállalatirányítási rendszerekkel foglalkozó cégnél végzett rendszerfelmérés összefoglalóját olvashatja itt, amit annak érdekében készítettünk el, hogy a vezetőség tisztán láthassa a rendszerük legsebezhetőbb és leginkább fejlesztésre szoruló pontjait.

Tartalomjegyzék

- A rendszerfelmérés az alábbi tevékenységeket foglalta magában:

- Részletes rendszerfelmérés esettanulmány

- Megállapítások a rendszerfelmérés eredményeképpen

- Fejlesztési tervek és projekt javaslatok

- További javaslatok

- Ajánlott belső dokumentációk kidolgozása:

A rendszerfelmérés az alábbi tevékenységeket foglalta magában:

A munka az IT hálózati analízissel indul, melynek keretein belül topológiát készítünk, listázzuk a fizikai eszközöket és logikai struktúrát. Ezt követi a Microsoft szerver infrastruktúra és active directory vizsgálata, mely során vizsgáljuk az eszközöket, a tartományvezérlő funkcióit, a központi file megosztást, az IIS szolgáltatást, a hitelesítést, az FTP szolgáltatást, az adatbázis szolgáltatást, a távoli asztal elérést, a licenszeket, az SSL sérülékenységet és active directory topológiát készítünk. A felsoroltak mellett megvizsgáljuk az adattárolókat, a szerver virtualizációt és környezetét és a szünetmentes tápellátást is.

- Régen vizsgálták a céges IT rendszerének biztonságát?

- Szeretné megelőzni a zsarolóvírusok okozta kiesést, adatvesztést?

- Adott a folyton bővülő-változó eszközállomány, de nincs hozzá dokumentáció?

- Nehezen követhető már, hogy ki mihez férhet hozzá?

- Áramszünet esetén üzletfolytonossági problémákban ütközik?

- Kíváncsi, hogy szakmailag és pénzügyileg is ésszerű IT megoldása van e?

Részletes rendszerfelmérés esettanulmány

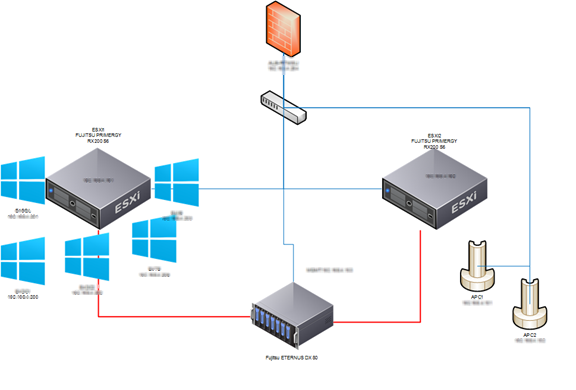

Topológia

| Name | IP addresses | Roles | OS |

| ****.ad.****.hu | 192.168.*.*** | AD, DC, DNS | Microsoft Windows Server 2012 R2 Standard x64 ENG |

| ****.ad.****.hu | 192.168.*.*** | AD, DC, DNS | Microsoft Windows Server 2012 R2 Standard x64 ENG |

| ****.ad.****.hu | 192.168.*.*** | MSSQL | Microsoft Windows Server 2012 R2 Standard x64 ENG |

| ****.ad.****.hu | 192.168.*.*** | IIS, FS, ****, FTP | Microsoft Windows Server 2012 R2 Standard x64 ENG |

| ****.ad.****.hu | 192.168.*.*** | RDS, IIS | Microsoft Windows Server 2012 R2 Standard x64 ENG |

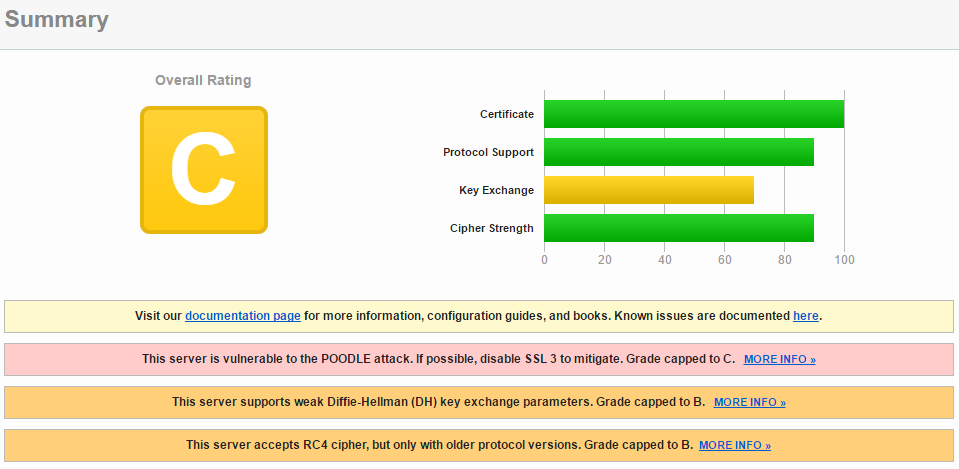

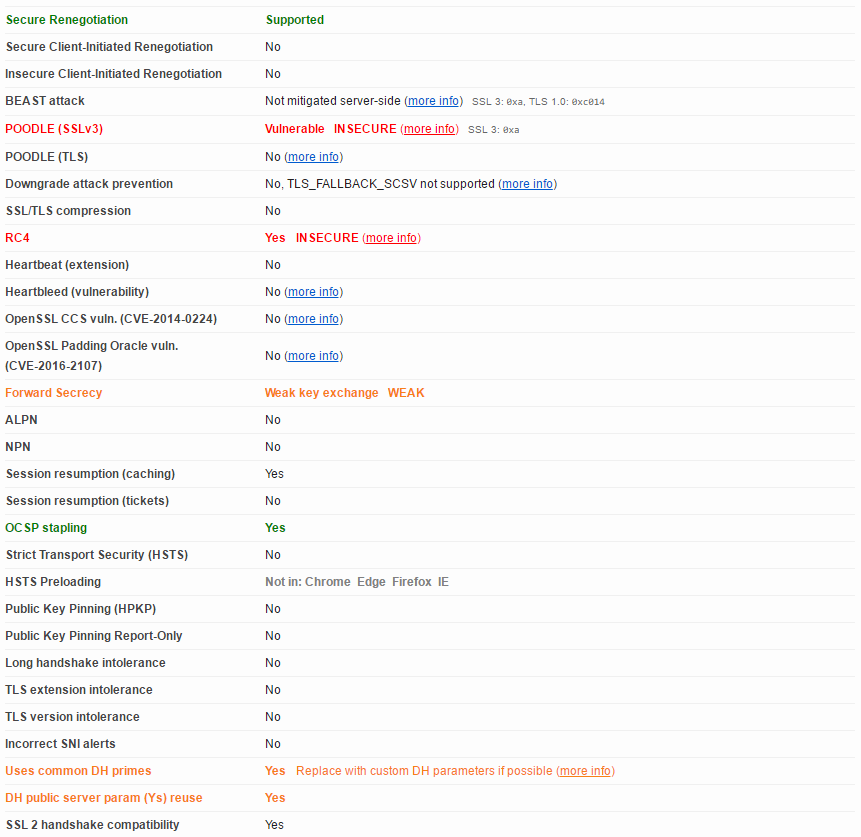

Az SSL sérülékenység vizsgálat eredménye:

Megállapítások a rendszerfelmérés eredményeképpen

A rendszerfelmérés eredményeként átadjuk a dokumentált megállapítást, pl. hogy az éles rendszer kialakítása és védelme az informatikában kialakult szokások és gyakorlatok szerint kielégítők, és ismertetjük a javasolt lépéseket:

- Üzleti célok meghatározása

- Eszköz és szolgáltatás rendelkezésre állás elvárt minimumának meghatározása és elfogadása

- Mentési rendszer kialakítása

- VMWARE környezet kiesésére vonatkozó automatizmusok kialakítása

- Adattárolók redundanciájának megoldása

Fejlesztési tervek és projekt javaslatok

Fejlesztési terveket és projekt javaslatokat is átadunk pl. az alábbiak szerint:

- Mentés kialakítása MS Data Protection manager rendszerben (Offsite vagy onsite)

- SSL sérülékenységek javítása

- Központi VMWARE infrastruktúra kialakítása. HA funkciók bevezetése VCENTER szerver segítségével. Jelenleg a hypervizor host-ok megállása esetén a rajta futó VM-ek megállnak, nincs szolgáltatás.

- Redundáns háttértár kialakítása. A replikáció lehetőségeit a Fujitsu terméktámogatással egyeztetni szükséges.

- A hálózat be és kilépési pontjainak ellenőrizhetőségének kialakítása. ESZKÖZCSERE!

- Külső szimmetrikus port átirányítások megszüntetése, különös tekintettel az MS RDP kapcsolatokra. Az RDP protokoll magas kockázatú támadási pont!

- Hozzáférési rendszer kialakítása, külső (VPN) hozzáférés integrációja az AD rendszerbe.

- Belső VLAN szeparáció kialakítása a teszt/dev/éles környezet viszonylatában. Cél a kontrollálható átjárás.

- A tartományvezérlők elkülönítése külön fizikai szerverre. A jelenlegi megoldás kockázatot jelent!

- Az Active Directory jogosultsági és file hozzáférési struktúrájának átszervezése az alábbiak szerint:

- A \\****\KOZOS hálózati megosztásra létre van hozva egy „Create” GPO beállítás, melynek nincs létjogosultsága, mivel mindemellett érvényesítve van ugyanez „Replace” beállítással is, mely létrehozza a felcsatolást, amennyiben nem létezik.

- A hálózati meghajtók felcsatolásánál nincs aktiválva a “Run in logged-on user’s security context (user policy option)” beállítás, így a SYSTEM nevében van futtatva, nem a felhasználó nevében, aki a jogosultságot birtokolja.

- A GPO-knál a security filteringet érdemes lenne security groupokhoz rendelni, nem az authenticated user-ekhez, mivel ilyen formában nehezen kezelhetők a jogosultságok.

- A különböző hálózati meghajtó felcsatolásokat érdemes lenne külön GPO-kba illeszteni annak érdekében, hogy ezeket dinamikusan, egymástól függetlenül lehessen kezelni.

- A „*** finance” üres GPO, el lehet távolítani.

- A „Default domain policy” beállításai szerint jelenleg korlátlan számban lehet bejelentkezésekkel próbálkozni. Ez a beállítás biztonsági szempontból nem megfelelő.

További javaslatok

- Érdemes az adminisztratív, illetve nem adminisztratív felhasználókat külön szervezeti egységekbe szervezni, hogy a scope-ot külön OU-kra lehessen érvényesíteni, külön jogosultságokkal.

- Javasolt minden kiosztott jogosultságot osztályok (department) szerint létrehozott biztonsági csoportokhoz rendelni, illetve a jogosultságokhoz létrehozott biztonsági csoportokat (hálózati megosztás, VPN, stb.) ezekhez az osztályokhoz rendelni, így dinamikusan és átláthatóan lehet ezeket kezelni.

- A két tartományvezérlő jelenleg ugyanazon a fizikai szerveren található, ennek fényében, ha a fizikai szerver meghibásodik, úgy a tartomány- és névkiszolgálás nem lesz elérhető, ezért javasolt legalább site-on belül szeparálni külön fizikai szerverekre a kiszolgálókat.

- A hálózati megosztásokat érdemes egy kijelölt tárhelyen, mappákba szervezve tárolni és nem a tárhelyet magát kinevezni megosztásnak, mivel így új megosztás létrehozása, új tárhely felcsatolását követeli meg, amennyiben nem a meglévő megosztások alatt szeretnénk létrehozni, ellenkező esetben csupán a mappát szükséges kezelni, mely lényegesen egyszerűbb.

- A megosztott mappa jogosultságainál mindenkinek „Full control” joga van, így bárkinek lehetősége van a jelenleg definiált jogosultságokat módosítani.

- A megosztott mappa jogosultságait érdemes nem globális csoportokban (Domain Admins, Domain Users) kezelni, hanem erre dedikált külön csoportokban (pl. SG_Finance_RW, SG_Public_R, stb.).

- Javasolt bevezetni Distributed File System szolgáltatást a megosztások (illetve ilyen módon a szerverek) elérésének dinamikus kezelése érdekében.

- IT policy és menedzsment

A szervezett IT működéshez szükséges belső működési szabályzatok és eljárásrendek kidolgozása, melyben mind a felhasználó kezelés, az erőforrás kiosztás jogosultsága meghatározható.

Ajánlott belső dokumentációk kidolgozása:

- Disaster Recovery plan: tartalmazza azokat az eljárásokat, melyek üzletkritikus szolgáltatások hibájának esetén követendők. Pld. Mentés visszaállítás rendje, stb.

- IT Biztonsági szabályzat: a szervezet felépítésnek megfelelően definiálja a hozzáférési, adattárolási szabályok részleteit. Illeszthető hozzá a virtuális erőforrások kezelésének módja is – ki hozhat létre? Ki törölhet? Az inaktív eszközök utóéletének kezeléséért ki, vagy milyen rendszer felel? …